在台北很難吃到不好吃的生魚片

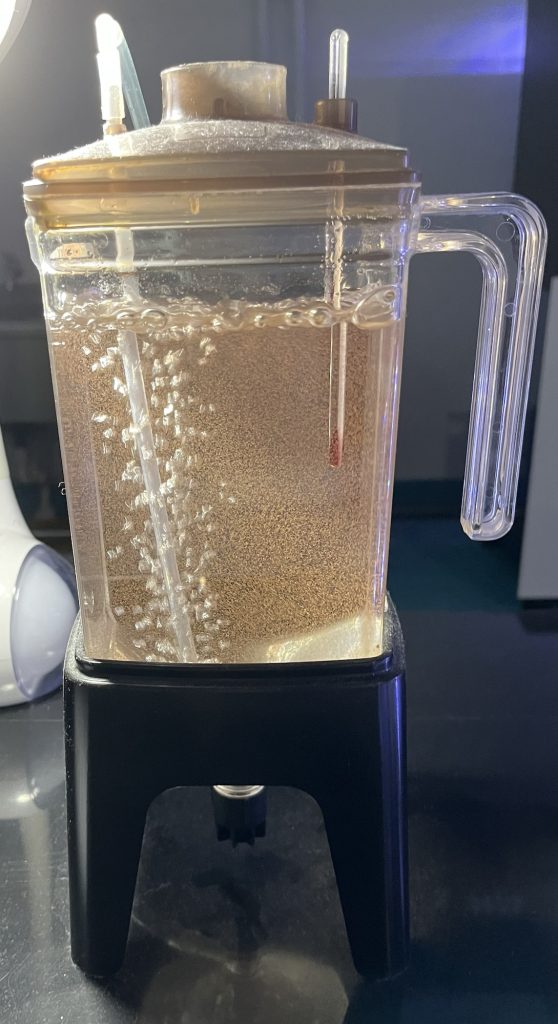

因為台灣的電壓是110v,所以我沒有把中國的濾筒帶過來,而且我錯誤的認為Eheim pro版本的濾筒是直流馬達,究竟是什麼時候產生的錯覺我也記不清楚了,但其實很好區分,直流馬達的葉輪葉片是彎曲的,交流馬達的葉輪葉片是直挺挺的,根本不用去管什麼50hz,60hz,當然,有hz的就是交流馬達。

原來直到Pro 4都還是交流馬達,只有5e系列才是直流馬達,以及最近剛出的傳統濾筒樣式加上了直流馬達筒頭,所以我在日本亞馬遜上買了一台Pro 4 350,因為250的濾匣只有兩層,我不想再加一台前置濾筒,三層濾匣算是基本配置,這也是為什麼5e是從350開始,沒有250的型號,花費28900日圓,約合台幣6200圓,然後轉運運費2500圓,很貴吧,但即使加上運費,也比台灣的代理商要便宜一半以上,這是因為台灣的Eheim 產品被一間公司獨家壟斷,也就是紳堡,價格貴也就算了,我充分理解那些對馬達不了解的人去購買高價有充分售後的產品,但這間公司在故障率極低的Eheim 產品線上,網路上的維保紀錄居然惡評如潮,這充分的說明了這間公司有多黑。

至於那些宣揚日本是100v 台灣是110v,電壓差會損害電器的人,完全不懂電器設計的原理,實際上台灣的電壓並不是穩定在110v,電網的電壓可能會高也可能會低,取決於電網的負載,從我的UPS來看,電壓長期維持在113v左右,大部分電器的設計冗余是+10v或-10v,就像德國的電壓是230v 拿去中國也是照用無誤。

話說回來,台灣本土的品牌太多,雅柏,伊士達,Mr Aqua等等,從魚缸到濾筒應有盡有,而Co2 設備更是享譽全球,所以Eheim 直接定位高端似乎有他的理由,可是日本也有高端產品啊,ADA的濾筒和魚缸更貴,而ADA在台灣的價格卻是低到讓人想搶,這二者的差異著實令人費解,當然,也可能是中國的ADA產品價格貴得太過偏離了基準線。

至於魚缸的部分,也許是因為台灣很早就進入了養魚的時代,似乎超白缸並不普遍,普通玻璃缸比比皆是,超白玻璃甚至要很高的價格,至於中國早就普遍採用的45度斜角邊(也就是魚缸五面玻璃的邊緣會有45度斜角,膠水可以填充到縫隙增加穩固程度),甚至被作為賣點在網路上宣揚,我想,這也許就是發達資本主義無法快速前進的原因吧,頑固的舊勢力盤根錯節。

在台北很難吃到不好吃的生魚片,就算是街邊的小店,也沒有吃到過不新鮮的,反而是壽司郎有時候會吃到不好的生魚片,店大欺客,台北的小店真的就是認真在做的小店,除了做四川滷味和湖南滷味的四川大媽和湖南阿嬤。